[아이뉴스24 김국배 기자] 국내 사용자를 노린 신종 랜섬웨어가 유포되고 있는 것으로 확인됐다.

16일 안랩에 따르면 새로운 랜섬웨어 국내에 유포된 정황을 지난 13일 포착했다.

신종 랜섬웨어는 기존 랜섬웨어와 달리 정상적인 윈도 시스템 파일(regsvr32.exe)을 통해 PC에 다운로드되기 때문에 사용자가 감염여부를 알아채기 어렵다.

![신종 랜섬웨어의 랜섬노트 [자료=안랩]](https://img-lb.inews24.com/image_gisa/201905/1557961304950_1_080208.jpg)

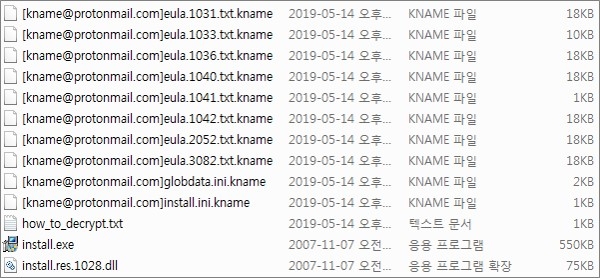

이후 PC에 존재하는 여러 폴더에 'how_to_decrypt.txt'라는 랜섬노트(협박 메시지) 파일을 생성한다.

또한 대부분의 랜섬웨어는 파일을 암호화한 뒤 파일명 뒤에 새로운 확장자만 추가하나, 신종 랜섬웨어는 'kname@protonmail.com'이라는 이메일 계정이 파일명 앞에 붙으며 '.kname'이라는 확장자를 추가한다.

대다수 랜섬웨어가 암호화할 대상과 하지 않을 대상을 정해놓은 것과 달리 암호화하지 않을 대상만 정해놓은 것도 특징이다.

특히 암호화 제외 대상에는 '안랩(AhnLab)' 폴더도 포함돼 있다. 해당 폴더는 안랩 보안 제품이 설치되는 폴더다. 안랩 제품 관련 폴더 암호화를 시도하다 탐지되는 것을 방지하려는 목적으로 보인다.

랜섬웨어 감염 피해를 예방하기 위해서는 사용하고 있는 운영체제(OS)나 소프트웨어의 최신 업데이트를 반드시 적용하고, 출처가 불분명한 이메일 첨부파일을 실행하지 말아야 한다. 백신 프로그램도 최신 버전으로 유지하면서 '실시간 검사' 기능을 켜두는 것이 좋다.

안랩 관계자는 "한동안 랜섬웨어의 기세가 수그러드는 듯 했으나 최근 신·변종 랜섬웨어가 잇따라 유포되고 있다"며 "랜섬웨어는 일단 감염되고 나면 피해를 회복할 수 있는 방법이 거의 없기 때문에 감염 예방에 만반의 노력을 기울이는 것이 중요하다"고 말했다.

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기